CASI-RUSCO Globalna kontrola dostępu

Opisywany w artykule system kontroli dostępu, Casi-Rusco wymyka się wszelkim ograniczeniom, którym podlegają inne systemy. Wystarczy wziąć pod uwagę wielkość systemów wyrażoną liczbą czytników i użytkowników, aby przekonać się, jakie ma możliwości.

W ramach systemu Casi-Rusco można zrealizować kilka różnych topologii i rozwiązań, a największe z nich są w stanie objąć do 75 tys. Współpracujących czytników, bez żadnych ograniczeń co do liczby użytkowników, operatorów czy klienckich stacji PC!

Żeby uzmysłowić wielkość i potęgę tego systemu, posłużę się kilkoma przykładami, które – jak sądzę – jeszcze lepiej to zobrazują:

- niemal wszystkie systemy o wielkości powyżej 3000 czytników, które kiedykolwiek zostały zrealizowane na świecie, to systemy Casi-Rusco,

- spośród tysiąca największych firm na świecie, które znalazły się na prestiżowej liście „Fortune 1000” opublikowanej przez magazyn „Fortune”, niemal 70% korzysta z systemów kontroli dostępu Casi-Rusco,

- największe systemy kontroli dostępu Casi-Rusco zostały już wykonane w 72 krajach świata.

Potęga Casi-Rusco

Z czego wynika więc potęga Casi-Rusco? Przede wszystkim tym, co stanowi o sile tego rozwiązania, jest połączenie niezawodnych urządzeń z dedykowanym oprogramowaniem zarządzającym. W ramach rozwiązań wspólnie określanych jako Casi-Rusco oferowane SA dwa – różne w swej istocie - systemy, których dobór i zastosowanie jest zależne od wielkości systemu. Dla mniejszych realizacji, gdy liczba czytników nie przekracza kilkuset, a liczba użytkowników oscyluje wokół kilku tysięcy, dedykowane jest oprogramowanie zarządzające Secure Perfect. W systemach wykraczających poza te wielkości stosowany jest Picture Perfect. W obu przypadkach otrzymuje się niemal identyczne funkcje, choć są one realizowane z wykorzystaniem odmiennych technologii informatycznych.

Choć na pozór oba te systemy są do siebie funkcjonalnie podobne – SA typowymi przykładami architektury klient-serwer – to z punktu widzenia środowiska, w którym pracują, różnią się znacząco. Secure Perfect jest aplikacja w pełni opartą na środowisku systemu operacyjnego Windows, ponieważ zarówno serwer (lub serwery), jak i stanowiska kliencie są uruchomione właśnie w tym systemie. systemie przypadku Picture Perfect sprawa ma się nieco inaczej. Tutaj serwer jest usytuowany w środowisku linuxowym lub unixowym, w zależności od tego, jaki system został wybrany dla serwera – popularny system Linux o nazwie RedHat lub system operacyjny Unix o nazwie AIX, opracowany przez firmę IBM. W obu tych przypadkach stanowiska kliencie pracuja pod kontrolą systemów Windows.

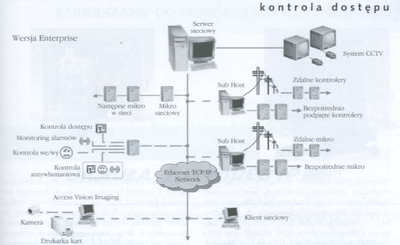

Topologie systemu

Istotą systemu kontroli dostępu Casi-Rusco jest wykorzystanie niewielkich lokalnych kontrolerów (sterowników) obsługujących stosunkowo niedużą liczbę czytników i połączenie ich ze sobą. W ten sposób można utworzyć strukturę systemu o dowolnej topologii, gdzie każde z urządzeń jest podłączone do systemu (komputera z zainstalowanym oprogramowaniem zarządzającym) za pomocą przewodu (RS232) lub sieci TCP/IP. Istnieje także możliwość łączenia kilku lub kilkunastu kontrolerów pracują z wykorzystaniem RS422 i podłączenie takiego łańcucha do systemu poprzez sieć TCP/IP. Możliwe jest wreszcie także łączenie poszczególnych kontrolerów za pomocą linii telefonicznych i dedykowanych modemów.

Kontroler, w zależności od konkretnego modelu, jest w stanie obsłużyć od 4 do 16 czytników, a ponieważ kontrolery mają interfejsy Wieganda, można właściwie korzystać z dowolnych czytników. Gama technologii i formatów kart oraz czytników, jakie mogą być wykorzystane, jest zatem także bardzo szeroka i obejmuje – poza najpopularniejszymi technologiami oferowanymi przez HID czy Mifare – także wiele innych.

W ramach rozwiązań Casi-Rusco dostępne SA dwa kontrolery czytników: Micro/5-PX i Micro/PX-2000. Oba maja identyczną płytę procesorową, a więc także realizują takie same funkcje. Różnią się natomiast liczbą obsługiwanych czytników oraz liczba wejść alarmowych i wyść.

Micro/5-PX jest podstawowym konfigurowalnym modułem kontroli dostępu współpracującym z oprogramowaniem zarządzającym Picture Perfect i Secure Perfect. Kontroler Micro/5-PX pełni funkcję interfejsu do obsługi czytników, klawiatur oraz wejść i wyjść alarmowych. Rozproszona logika całego rozwiązania umożliwia każdemu z kontrolerów prace samodzielną – bez komunikacji z hostem zarządzającym – przy zachowaniu wszystkich podstawowych funkcji kontroli dostępu.

Micro/5-PX jest podstawowym konfigurowalnym modułem kontroli dostępu współpracującym z oprogramowaniem zarządzającym Picture Perfect i Secure Perfect. Kontroler Micro/5-PX pełni funkcję interfejsu do obsługi czytników, klawiatur oraz wejść i wyjść alarmowych. Rozproszona logika całego rozwiązania umożliwia każdemu z kontrolerów prace samodzielną – bez komunikacji z hostem zarządzającym – przy zachowaniu wszystkich podstawowych funkcji kontroli dostępu.

Podstawowe cechy Micro/5-PX:

- obsługa do 16 czytników

- obsługa do 80wejść

- obsługa do 64 wyść cyfrowych

- pamięć flash

- obsługa do 7 kontrolerów połączonych bezpośrednio

- opcjonalny modem

Konstrukcyjnie kontroler Micro/5 składa się z zewnętrznej obudowy metalowej, zamontowanej w niej wewnętrznej obudowy metalowej, zamontowanej w niej wewnętrznej obudowy modułów oraz kart rozszerzeń mocowanych wewnątrz.  W podstawowej konfiguracji moduł jest wyposażony co najmniej w kartę procesora oraz kartę zasilająco-komunikacyjną. W ramach opcji dostępne są ponadto następujące karty rozszerzeń:

W podstawowej konfiguracji moduł jest wyposażony co najmniej w kartę procesora oraz kartę zasilająco-komunikacyjną. W ramach opcji dostępne są ponadto następujące karty rozszerzeń:

2RP – karta 2 czytników

2SRP - karta 2 czytników z liniami parametryzowanymi

8RP - karta 8 czytników

20DI – karta 20 wejść dozorowanych

16DO – karta 16 wyjść cyfrowych

16DOR - karta 16 wyjść przekaźnikowych

Modułowa budowa kontrolera Micro/5-PX sprawia, że jest on bardzo elastyczny i może być wyposażony w takie karty rozszerzeń, jakie SA wymagane w danej sytuacji.

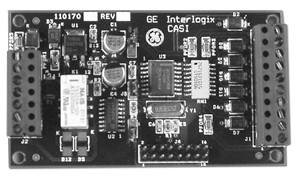

Drugim kontrolerem dostępnym w ramach systemu Casi-Rusco jest Micro/PX-2000. Realizuje on wszystkie funkcje charakterystyczne dla kontrolera Micro/5-PX, a dzięki zintegrowanej budowie stanowi dla niego rozwiązanie alternatywne we wszystkich sytuacjach niewymagających dodatkowego rozszerzenia liczby wejść i wyjść. Do płyty kontrolera można podłączyć 4 czytniki pracujące z uwzględnieniem formatu supervised F/2F; nie ma możliwości obsługi czytników zgodnych ze standardem Wieganda. Na karcie znajduje się również zespół dziesięciu wejść alarmowych. Mogą one sygnalizować otwarcie drzwi, gdy podłączymy do nich czujniki kontaktronowe, lub otwierać drzwi, jeżeli wykorzysta się je do podpięcia przycisków otwarcia drzwi. Na płycie znajdują się także cztery wyjścia przekaźnikowe, służące posterowania ryglami w drzwiach.

Kontrolery Micro/PX-2000 mogą współdziałać w jednym systemie z kontrolerami Micro/5, w dowolnej kombinacji. Mogą pracować zarówno z oprogramowaniem Secure Perfect, jak i Picture Perfect. Do komunikacji pomiędzy kontrolerem a komputerem można wykorzystać RS232 lub sieć komputerową (przy zastosowaniu płyty procesora z interfejsem sieciowym), natomiast komunikacja pomiędzy kontrolerami jest oparta na RS422.

Podstawowe cechy Micro/PX-2000:

- Możliwość podłączenia do 4 czytników zgodnie z formatem F/2F i supervised F/2F

- 10 wejść alarmowych

- Pełna współpraca z Micro/5-PX i Micro/2000

- Zgodny z Secure Perfect i Picture Perfect

- Łatwa instalacja single-box

- Zasilacz w komplecie

- Opcjonalny modem

- Czytelny opis zacisków

Cechą, która w głównej mierze decyduje o elastyczności każdego systemu, jest możliwość obsługi wielu rodzajów czytników oraz pracy w dedykowanej, zależnej od konkretnego przypadku topologii. W obu tych przypadkach system Casi-Rusco daje niespotykane w innych systemach możliwości- zarówno w doborze topologii, jak i liczbie różnych czytników obsługujących te topologie.

Telefoniczne, szeregowe RS232/RS422 czy też poprzez sieć komputerową połączenia z kontrolerami umożliwiają swobodne zarządzanie strukturą systemu, a różnorodność czytników i klawiatur- począwszy od czytników kart z paskiem magnetycznym, poprzez wszelkiego rodzaju czytniki kart zbliżeniowych, aż po nowoczesne czytniki biometryczne- dodatkowo podnosi wartość funkcjonalną całość.

Wspomagane technologie

Różnych technologii kart i czytników, które współpracują z systemami Casi- Rusco, jest bardzo dużo. Wymieńmy najbardziej popularne i najczęściej stosowane:

- GE ProxLiteTM, ISO ProxLite

- ProxCard oraz Corporate 1000

- MIFARE ISO 14443A Card

- Serial Number (CSN)

- Vicinity ISO 15693 CSN

- HID 125 kHz ProxCard II,

- ISOProx II, ProxKey II,

- HID iCLASS CSN

- HID Proximity Readers

- HID ProxPro II

- HID MiniProx

- HID ProxPoint

- HID ThinLine II Prox

Możliwe jest podłączenie wszystkich tych formatów kart do każdego z modeli kontrolerów (Micro/5, Micro/2000 oraz Micro/3000). Należy tutaj uściślić- nie wszystkie czytniki dadzą się podłączyć bezpośrednio do kontrolerów.

Przykładem może być kontroler Micro/2000, który ma jedynie złącza pracujące w standardzie F/2F, a więc nie ma możliwości bezpośredniego podłączenia czytników Wieganda. Aby to zrealizować, należy zastosować interfejsy Wieganda oznaczone symbolem WIU-2 i WIU-4.

Czytniki „Transitions”

Spośród wszystkich czytników dedykowanych do zastosowań Casi-Rusco, na szczególną uwagę zasługują czytniki „Transition Readers”.

Spośród wszystkich czytników dedykowanych do zastosowań Casi-Rusco, na szczególną uwagę zasługują czytniki „Transition Readers”.

Transition Series GE. Terminem „Transition Readers” określa się czytniki, które są w stanie jednocześnie czytać karty zapisane w różnych technologiach i formatach. Oznacza to, że ten sam fizycznie czytnik, bez jakichkolwiek modyfikacji może czytać zupełnie inne karty.

Jest to związanie, które-poza wygodą wynikającą z możliwości połączenia w jednym spórnym systemie kilku formatów kart, bez konieczności zaopatrywania każdego użytkownika w kilka kart- umożliwia także łagodną i bezproblemową migrację systemu z jednego formatu kart do innego.

Karty czytników 2RP/8RP

Istotą i podstawową cechą kontrolerów Casi-Rusco jest ich elastyczność. Koncepcja tworzenia rozproszonego systemu kontroli dostępu opiera się na wielu stosunkowo niewielkich kontrolerach połączonych ze sobą i tworzących w ten sposób jeden spójny system. Istnieją trzy zasadnicze modele kontrolerów, które pod względem logiki funkcjonalności właściwie się od siebie nie różnią, choć fizycznie stanowią zupełnie różne rozwiązania. Są to odpowiednio: Micro/5, Micro/2000 i Micro/3000.

Kontroler Micro/5- najpopularniejszy został zaprojektowany modułowo. Oznacza to, że w postaci podstawowej zawiera jedynie kartę procesorową, kartę komunikacyjną i zespół złączy, do których podłącza się pozostałe karty rozszerzeń. Jest kilka rodzajów kart rozszerzeń, które mogą być wykorzystane do podłączenia czytników lub linii wejściowych lub też wyjść typu OC lub przekaźnikowych.

Istnieją trzy modele kart czytników: 2RP, 2SRP i 8 RP. Aby również na poziomie doboru elementów poszczególnych kontrolerów realizować zasadę elastyczności, poszczególne modele kart różnią się między sobą pod względem liczby obsługiwanych czytników i protokołów.

2RP- rozszerza pojemność kontrolera nawet do 8 czytników (przy jednoczesnym zastosowaniu 4 kart 2RP). Karta 2RP ma cztery wejścia dozorowe, które mogą zostać wykorzystane do podłączenia kontaktronów sygnalizujących otwarcie drzwi i przycisków otwarcia drzwi oraz cztery wyjścia. Karty 2RP mogą obsługiwać czytniki w czterech różnych formatach: Wiegand, F2F, SF2F i Strobed, przy czym oba czytniki podłączone do pojedynczej karty muszą pracować w tym samym formacie. Ponadto oba czytniki muszą mieć tę samą wartość napięcia zasilania (wartość ta jest ustalana na karcie).

2SRP- karta niemal bliźniaczo podobna do 2RP, z tą podstawową różnicą, że została zaopatrzona w nadzorowane linie wejściowe. W ten sposób zarówno wejścia czujnika kontaktronowego otwarcia drzwi, jak i przycisku żądania wyjścia mogą być dualne (dwustanowe). Do każdego czytnika przypisane są dwa wejścia nadzorowane, które mogą być wykorzystane jako wejścia czujnika otwarcia drzwi i przycisku żądania wyjścia.

8RP - karta 8RP umożliwia jednoczesne podłączenie 8 czytników, przy czym (podobnie jak to miało miejsce w przypadku kart 2RP i 2SRP) muszą one pracować w jednej ustawionej technologii. W ramach pojedynczego kontrolera mogą pracować maks. Dwie tego typu karty, co daje w rezultacie 16 czytników w pojedynczym kontrolerze. Ponadto istnieje ograniczenie dotyczące napięcia zasilania czytników – mogą to być jedynie czytniki zasilane napięciem 12 V. Karta oferuje 8 portów mogących obsługiwać jeden z dwóch formatów transmisji: F2F lub Supervised F2F.

Oczywiście, jeżeli zachodzi potrzeba podłączenia do kontrolera czytników pracujących w standardzie Wieganda, można wykorzystać do tego celu interfejsy WIU-2 i WIU-4.

Ze względu na konieczność umieszczenia na karcie 8 czytników ograniczono liczbę dostępnych wyjść do niezbędnego minimum.

Poza liniami służącymi bezpośrednio do komunikacji istnieje wyjście otwarcia drzwi, które pełni podwójną rolę: po pierwsze umożliwia sygnalizację otwarcia drzwi poprzez wysterowanie diody LED znajdującej się w czytniku, po drugie może zostać wykorzystana do wysterowania rygla drzwi (poprzez odpowiednie połączenie z przekaźnikiem). Karta nie zawiera wejść alarmowych- jeżeli istnieje konieczność wykorzystania takcih wejść, należy skorzystać z wejść znajdujących się w czytnikach Casi-Rusco SF/2F.

Karta procesowa PXNplus

Karta procesowa CPU pełni rolę jednostki sterującej pracą całego kontrolera. Jest wyposażona w pamięć, w której trzymane są ustawienia dotyczące pracy kontrolera, takie jak: parametry użytkowników, ustawienia drzwi, ustawienia funkcjonalne kontroli dostępu czy pamięć zdarzeń. W ramach rozwiązań Casi-Rusco istnieją trzy podstawowe modele kart procesorowych: PX, PXN i PXNplus. Różnią się one między sobą przede wszystkim możliwością pracy w sieci Ethernet oraz sposobem konfiguracji i uruchamiania. Pozostałe funkcje są takie same.

Podstawowym modelem karty procesorowej jest model PX. Nie ma on możliwości pracy w sieci TCP/IP, a komunikacja z kontrolerem jest możliwa jedynie poprzez modem telefoniczny lub złącze szeregowe komputera RS232.

Z kolei model PXN karty procesorowej został wyposażony w złącze w standarzie PCMCIA, w które można zamontować kartę sieciową. W ten sposób uzyskuje się możliwość sieciowania centrali. Wszystkie parametry pracy karty, takie jak adres IP, maska podsieci, brama domyślna ustawia się za pomocą specjalnego oprogramowania. Jeżeli centrala nie ma jeszcze stawionego adresu IP, komunikacja jest możliwa jedynie poprzez bezpośrednie połączenie złączem RS232.

Najnowszym rozwiązaniem jest karta PXNplus, które także umożliwia pracę w sieci. W odróżnieniu jednak od wersji PXN zawiera ona zintegrowaną kartę sieciową. Ni ma zatem konieczności doposażenia karty w interfejs sieciowy, jak to miało miejsce w przypadku wersji PXN. Dla ułatwienia pracy i zwiększenia wygody uruchomienia kontrolera karta została wyposażona w wewnętrzny serwer WWW, który udostępnia stronę administracyjną, umożliwiającą zdalne programowanie karty za pomocą zwykłej przeglądarki internetowej.

WIU-2/WIU-4 interfejsy Wieganda

Podstawowym formatem komunikacji pomiędzy czytnikami a kontrolerami jest F2F lub jego monitorowana wersja SF/2F (wewnętrzny protokół komunikacyjny opracowany przez GE SECURITY). W ramach tego protokołu transmisja jest realizowana na czterech przewodach i w swojej istocie wywodzi się z formatu Wieganda. Do dyspozycji mamy przewód zasilający (12V), przewód masowy (GROUND), przewód transmisji danych (DATA) i przewód sterowania drzwiami (DOOR DO). W ramach oferty produktowej istnieje oczywiście szeroka gama czytników, które obsługują format F2F i nie wymagają stosowania dodatkowych interfejsów ani modułów do współpracy z kontrolerem. Niemniej czasami istnieje konieczność podłączenia innych czytników, które nie mają zaimplementowanego protokołu F/2F. W takim przypadku należy wykorzystać moduł dodatkowy- jeden z dwóch modeli interfejsu Wieganda: WIU-2 lub WIU-4.

Podstawowym formatem komunikacji pomiędzy czytnikami a kontrolerami jest F2F lub jego monitorowana wersja SF/2F (wewnętrzny protokół komunikacyjny opracowany przez GE SECURITY). W ramach tego protokołu transmisja jest realizowana na czterech przewodach i w swojej istocie wywodzi się z formatu Wieganda. Do dyspozycji mamy przewód zasilający (12V), przewód masowy (GROUND), przewód transmisji danych (DATA) i przewód sterowania drzwiami (DOOR DO). W ramach oferty produktowej istnieje oczywiście szeroka gama czytników, które obsługują format F2F i nie wymagają stosowania dodatkowych interfejsów ani modułów do współpracy z kontrolerem. Niemniej czasami istnieje konieczność podłączenia innych czytników, które nie mają zaimplementowanego protokołu F/2F. W takim przypadku należy wykorzystać moduł dodatkowy- jeden z dwóch modeli interfejsu Wieganda: WIU-2 lub WIU-4.

Oba interfejsy funkcjonalnie są do siebie bardzo podobne, choć różnią się między sobą pewnymi szczegółami technicznymi. Oba interfejsy mogą obsługiwać zarówno tradycyjny format Wieganda czytników produkcji GE SECURITY, tłumacząc je na format F/2F lub monitorowany F/2F. Oba mają wejścia do podłączenia czujnika otwarcia drzwi i przycisku wyjścia oraz przekaźnik służący do sterowania zamkiem drzwi. Zasadnicza różnica pomiędzy interfejsami sprowadza się do różnic w wydajności przekaźników. Interfejs WIU-2 został fabrycznie wyposażony w przekaźnik 2A dla 30 VDC, natomiast WIU-4 ma większy przekaźnik, oferujący aż 8A przy 30 VDC. Sam moduł WIU-4 jest także bardziej „zachłanny” na moc, pobierając blisko dwukrotnie większy prąd przy normalnej pracy.

W odróżnieniu od mniejszego WIU-2, WIU-4 został wyposażony w zespół diagnostycznych diod LED, wskazujących stan drzwi, stan transmisji z kontrolerem, wysterowanie wyjścia DO oraz zasilanie modułu. Istnieje także niewielka różnica w formatach Wieganda obsługiwanych przez poszczególne moduły: WIU-2 obsługuje formaty o długości informacji bitowej do 55 bitów, podczas gdy WIU-4 nawet do 64 bitów.

Uwagi końcowe

Bez względu na to, z jakim systemem kontroli dostępu mamy do czynienia- czy jest to mały system rezydentny, czy też duży kolos korporacyjny, istotną cechą każdego z nich jest elastyczność. Elastyczność mówi o tym, jak dalece można zmienić strukturę systemu i jego topologię, zachowując przy tym jego cechy funkcjonalne. Cecha ta jeszcze bardziej zyskuje na znaczeniu, jeżeli system ma zasięg globalny i praktycznie składa się z kilku lub kilkunastu mniejszych podsystemów, które mogą mieć zupełnie różne założenia funkcjonalne.

W ramach poszczególnych podsystemów możemy mieć do czynienia z różnymi formatami kart i czytników, różnymi oczekiwaniami co do liczby czytników czy formy transmisji między kontrolerami. Dlatego też projektanci systemu Casi-Rusco położyli tak duży nacik na obsługę szerokiej gamy czytników, swobodę w wyborze medium transmisyjnego czy wygody w sposobie programowania urządzeń, umożliwiając tym samym budowę największych na świecie systemów kontroli dostępu.

Zachęcamy państwa do szerszego zapoznania się z systemami Casi-Rusco.

Artykuł zamieszczony dzięki uprzejmości firmy GE Security Polska.